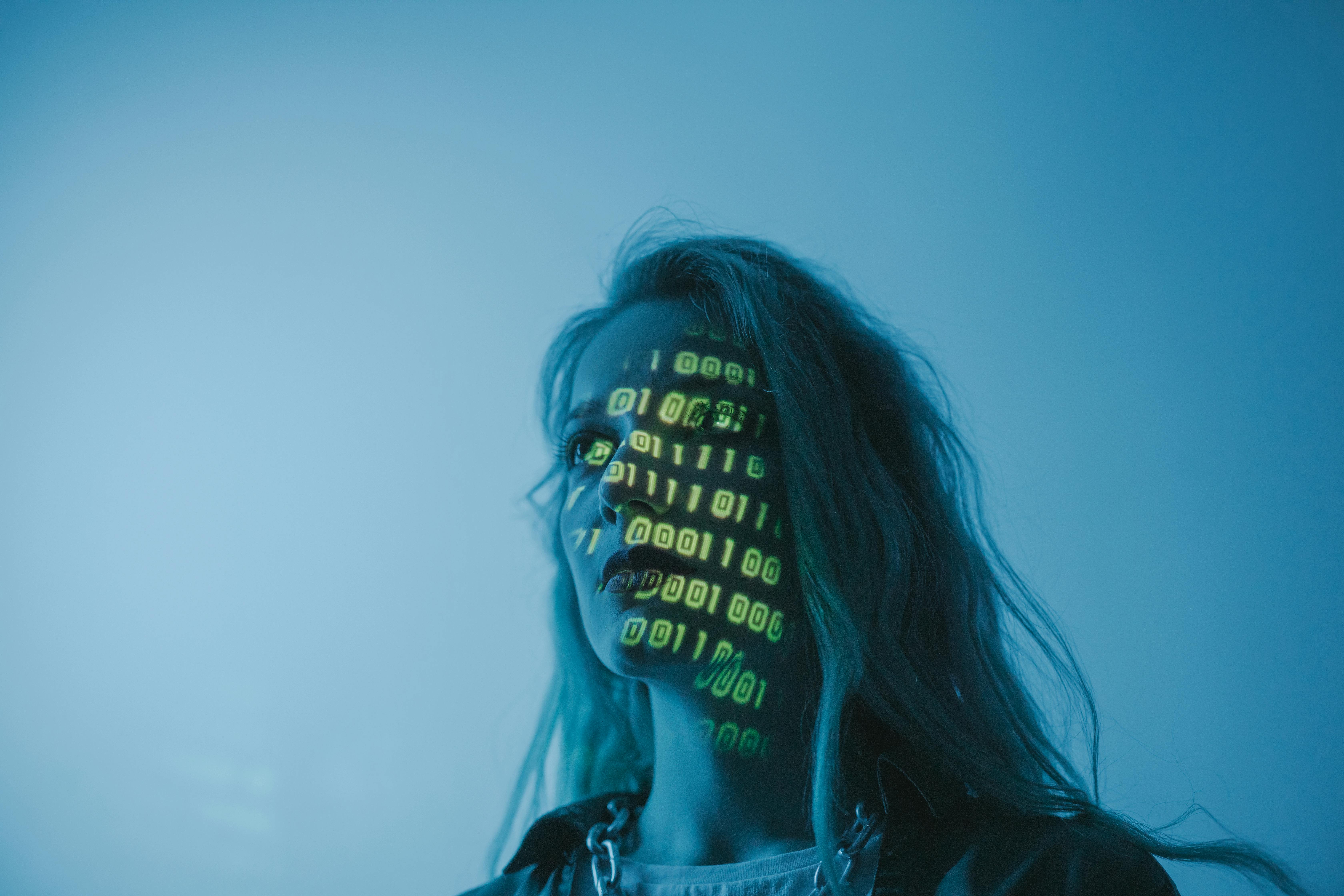

Künstliche Intelligenz und ihre Anwendung in der IT-Sicherheit

KI sauber im Unternehmen integrieren: Der 5-Schritte-Plan

Von der ersten Idee bis zur voll integrierten KI-Lösung – strukturiert, sicher und mit messbarem Erfolg

Strategie & Zieldefinition

Wir analysieren Ihre Geschäftsprozesse und identifizieren konkrete Use Cases mit dem höchsten ROI-Potenzial.

✓ Messbare KPIs definiert

Daten & DSGVO-Compliance

Vollständige Datenschutz-Analyse und Implementierung sicherer Datenverarbeitungsprozesse nach EU-Standards.

✓ 100% DSGVO-konform

Technologie- & Tool-Auswahl

Maßgeschneiderte Auswahl der optimalen KI-Lösung – von Azure OpenAI bis zu Open-Source-Alternativen.

✓ Beste Lösung für Ihren Fall

Pilotprojekt & Integration

Schneller Proof of Concept mit nahtloser Integration in Ihre bestehende IT-Infrastruktur und Workflows.

✓ Ergebnisse in 4-6 Wochen

Skalierung & Team-Schulung

Unternehmensweiter Rollout mit umfassenden Schulungen für maximale Akzeptanz und Produktivität.

✓ Ihr Team wird KI-fit

Inhaltsverzeichnis

Optimieren Sie Prozesse, automatisieren Sie Workflows und fördern Sie Zusammenarbeit – alles an einem Ort.

Das Wichtigste in Kürze

- Künstliche Intelligenz (KI) bietet neue Potenziale für die Effizienzsteigerung in der IT-Sicherheit.

- KI-basierte Werkzeuge können die Erkennung und Analyse von Schwachstellen beschleunigen.

- Es ist entscheidend, den sinnvollen Einsatz von KI-Methoden gegenüber traditionellen Ansätzen abzuwägen.

- Praktische Workshops bieten die Möglichkeit, KI-Tools in der IT-Sicherheit zu erproben und ihre Vor- und Nachteile zu evaluieren.

- Die Zielgruppe für solche Weiterbildungen umfasst IT-Sicherheitsexperten und -interessierte aus verschiedenen Bereichen.

Künstliche Intelligenz in der IT-Sicherheit: Potenziale und praktische Anwendung

Die Landschaft der IT-Sicherheit unterliegt einem stetigen Wandel, geprägt durch immer komplexere Bedrohungen und die Notwendigkeit, Verteidigungsstrategien kontinuierlich anzupassen. In diesem Kontext rückt die Künstliche Intelligenz (KI) zunehmend in den Fokus als ein vielversprechendes Instrument zur Stärkung der Cybersicherheit. KI-basierte Werkzeuge haben das Potenzial, die Effizienz von Sicherheitsprozessen signifikant zu steigern, indem sie die Erkennung und Analyse von Schwachstellen beschleunigen und somit einen Zeitvorteil gegenüber potenziellen Angreifern ermöglichen.

Die Rolle von KI in der modernen IT-Sicherheit

Der Einsatz von KI in der IT-Sicherheit umfasst eine breite Palette von Anwendungen. Dazu gehören unter anderem die automatisierte Erkennung von Anomalien in Netzwerken, die Vorhersage von Angriffsmustern, die Optimierung von Schwachstellenscans und Penetrationstests sowie die Unterstützung von Blue Teams bei der frühzeitigen Reaktion auf Bedrohungen. Die Fähigkeit von KI, große Datenmengen schnell zu verarbeiten und Muster zu erkennen, die für menschliche Analysten möglicherweise unsichtbar bleiben, macht sie zu einem wertvollen Asset im Kampf gegen Cyberkriminalität.

Trotz der offensichtlichen Vorteile stellt sich jedoch die Frage, wann der Einsatz von KI-Werkzeugen tatsächlich sinnvoll ist und wann traditionelle Methoden möglicherweise die bessere Wahl darstellen. Eine pauschale Antwort ist hier nicht gegeben, da die Eignung von KI stark vom spezifischen Anwendungsfall, der Art der Bedrohung und den vorhandenen Ressourcen abhängt. Es bedarf einer fundierten Analyse und eines tiefen Verständnisses der Funktionsweise von KI-Systemen, um deren Potenziale optimal auszuschöpfen und gleichzeitig ihre Grenzen zu erkennen.

Praktische Anwendung und Kompetenzentwicklung

Um IT-Fachkräften die notwendigen Kompetenzen für den effektiven Einsatz von KI in der IT-Sicherheit zu vermitteln, werden spezialisierte Weiterbildungsprogramme angeboten. Diese Workshops zielen darauf ab, einen umfassenden Überblick über technische Sicherheitsaudits, Abwehrmaßnahmen und verschiedene KI-Tools zu geben. Ein zentraler Bestandteil solcher Programme ist die praktische Anwendung, bei der die Teilnehmer die Möglichkeit erhalten, KI-Werkzeuge selbst zu erproben und deren Vor- und Nachteile in konkreten Szenarien kennenzulernen.

Durch die praktische Erprobung sollen die Teilnehmer ein Gespür dafür entwickeln, wann KI-gestützte Ansätze einen Mehrwert bieten und in welchen Situationen konventionelle Methoden vorzuziehen sind. Dies beinhaltet das Erlernen, wie Sicherheitsprozesse mithilfe von Künstlicher Intelligenz effizienter gestaltet werden können, wie Schwachstellenscans und Penetrationstests schneller und präziser ausgewertet werden können und wie Blue Teams von einer automatisierten Bedrohungserkennung profitieren.

Zielgruppe und Expertenwissen

Die Zielgruppe für derartige Weiterbildungen ist breit gefächert und umfasst sicherheitsaffine IT-Mitarbeiter aus verschiedenen Bereichen. Dazu zählen Sicherheitsmanager, Administratoren, Mitarbeiter von Security Operations Centern (SOC) sowie Softwareentwickler mit einem Interesse an IT-Sicherheit. Die Vermittlung von Wissen erfolgt dabei oft durch erfahrene Trainer, die über langjährige praktische Erfahrung als ethische Angreifer, in der Schwachstellenanalyse und Angriffssimulation verfügen. Diese Expertise ermöglicht es, den Teilnehmern nicht nur theoretisches Wissen, sondern auch wertvolle Einblicke in reale Bedrohungsszenarien und effektive Verteidigungsstrategien zu geben.

Die Integration von KI in die IT-Sicherheit stellt eine Evolution dar, die sowohl Chancen als auch Herausforderungen birgt. Die kontinuierliche Weiterbildung und der Austausch von Fachwissen sind unerlässlich, um mit den rasanten Entwicklungen in diesem Bereich Schritt zu halten und die digitale Infrastruktur nachhaltig zu schützen.

Bibliography: - heise online. (o. J.). iX-Workshop: KI-Methoden und -Werkzeuge für die IT-Sicherheit. Abgerufen von https://www.heise.de/news/iX-Workshop-KI-Methoden-und-Werkzeuge-fuer-die-IT-Sicherheit-11068849.html - heise online. (o. J.). iX-Workshop: KI-Methoden und -Werkzeuge für die IT-Sicherheit. Abgerufen von https://www.heise.de/news/iX-Workshop-KI-Methoden-und-Werkzeuge-fuer-die-IT-Sicherheit-11135478.html - heise online. (o. J.). iX-Workshop: KI-Methoden und -Werkzeuge für die IT-Sicherheit. Abgerufen von https://www.heise.de/news/iX-Workshop-KI-Methoden-und-Werkzeuge-fuer-die-IT-Sicherheit-11109427.html - heise online. (o. J.). iX-Workshop: KI-Methoden und -Werkzeuge für die IT-Sicherheit. Abgerufen von https://www.heise.de/news/iX-Workshop-KI-Methoden-und-Werkzeuge-fuer-die-IT-Sicherheit-10966373.html - heise online. (o. J.). iX-Workshop: KI-Methoden und -Werkzeuge für die IT-Sicherheit. Abgerufen von https://www.heise.de/news/iX-Workshop-KI-Methoden-und-Werkzeuge-fuer-die-IT-Sicherheit-10627781.html - heise online. (o. J.). iX-Workshop: KI-Methoden und -Werkzeuge für die IT-Sicherheit. Abgerufen von https://www.heise.de/news/iX-Workshop-KI-Methoden-und-Werkzeuge-fuer-die-IT-Sicherheit-10665914.html - heise online. (o. J.). iX-Workshop: KI-Methoden und -Werkzeuge für die IT-Sicherheit. Abgerufen von https://www.heise.de/news/iX-Workshop-KI-Methoden-und-Werkzeuge-fuer-die-IT-Sicherheit-10733830.html - heise.de. (o. J.). iX-Workshop: KI-Methoden und -Werkzeuge für die IT-Sicherheit. Abgerufen von https://heise.de/news/iX-Workshop-KI-Methoden-und-Werkzeuge-fuer-die-IT-Sicherheit-10382326.html - heise.de. (o. J.). iX-Workshop: KI-Methoden und -Werkzeuge für die IT-Sicherheit. Abgerufen von https://heise.de/news/iX-Workshop-KI-Methoden-und-Werkzeuge-fuer-die-IT-Sicherheit-10278549.html - heise.de. (o. J.). iX-Workshop: KI-Methoden und -Werkzeuge für die IT-Sicherheit. Abgerufen von https://heise.de/news/iX-Workshop-KI-Methoden-und-Werkzeuge-fuer-die-IT-Sicherheit-10358801.html

.svg)

.png)